前些时间无作为分享的撸免费路由器K1,购买后一个月会返现,现在发现有后门,买了的大虾一定要看看,当然没买的也看看,只要是免费撸的路由器的,不管是不是斐讯的还是其他的,都来看看吧,这里是无作为今天看见的一篇帖子,附上了后门解决方法:

路由器是个人用户在互联网世界中最最底层的入口,或者说是通往用户的物理大门。在相当长一段时间内,路由器都没有得到相应的重视,到了互联网经济爆发的时代,各式各样的入口都被重视起来,路由器也在其中。

什么是免费路由

以软件免费著称的360推出了售价十几块钱的360随身wifi,试图贯彻“硬件免费软件挣钱”的策略,然而有路由器厂商走的更远:0元送路由!

以斐讯K1路由器为例,这款路由在京东上售价为159元,购买者可以通过获赠的铃铛卡来提现159元。换句话说,这就是传说中的“免费路由”。

斐讯K1为何能免费

斐讯K1之所以能免费,有两大“秘籍”。一是附赠的铃铛卡,第二个是重点,待会再说。

斐讯K1路由器并不是直接免费,它会随路由器给你一张叫铃铛卡的东西,卡片背部可以刮出一串激活码,用于一款名叫“联币金融”的P2P理财项目。那串激活码可以兑换出159元的定期理财,期限是一个月。也就是说,一个月提现后,这个路由器就相当于免费送了。

接下来才是真相:

这就要提到P2P理财的获客成本了。近期多家平台风控专家透露到,现在的P2P行业的获客成本的正常标准800—1000元/人,也就是说,P2P商家必须花费800元以上才能获得一个真正的理财客户。如此来看,这个P2P平台的获客成本还是比较低的,才159元,甚至更低。

对用户来说,这部分确实是真金白银,但是存在一个风险成本,一方面你得开通这个理财产品,也许你尝到甜头就会一直用下去,如果这个平台跑路损失就大了。

更残酷的真相

如果只是通过这种方式给用户送福利,那还算良心。实际上,斐讯官方的所作所为毫无底线可言。斐讯K1路由器留有后门,而且还不止一个:

漏洞介绍:

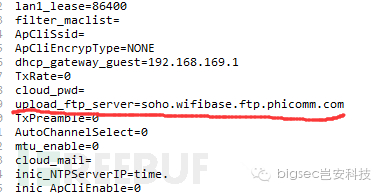

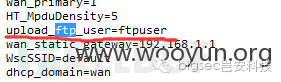

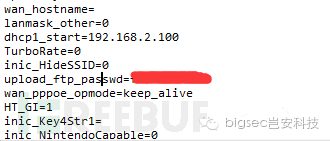

下载斐讯PSG1208(K1)路由器的配置文件config.dat:

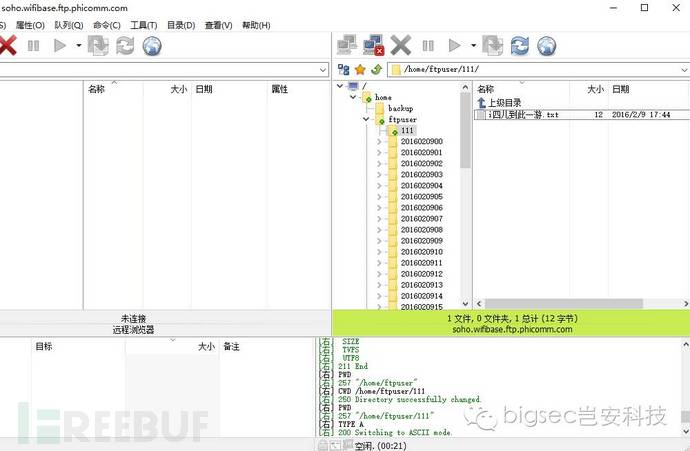

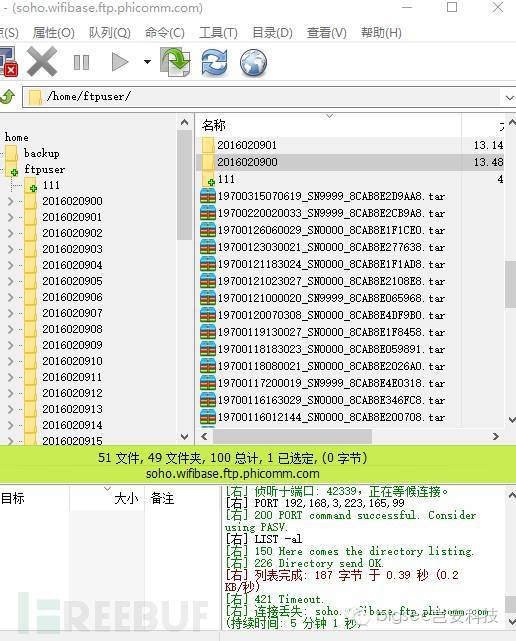

上面三张图为斐讯服务器(疑似收集用户隐私信息之用)后台地址与管理员帐密。

FTP登录进去之后发现,里面有很多的类似于这样的19700101024747_SN0000_8CAB8E097AF81111.tar的文件。

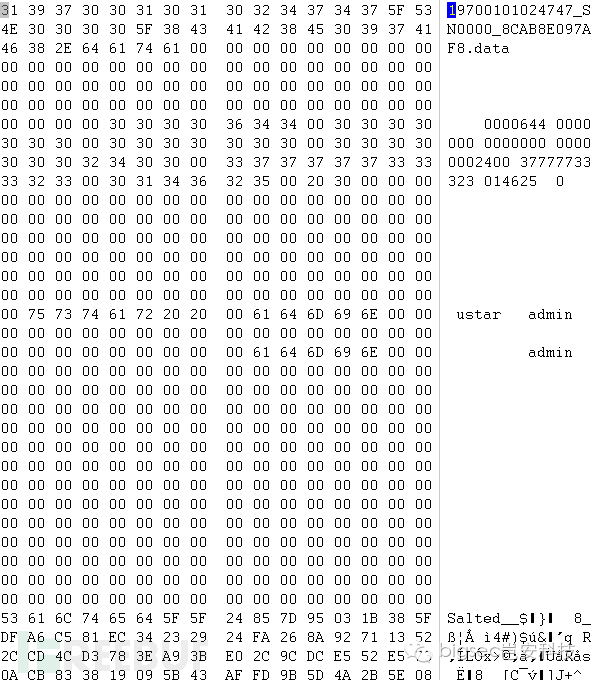

下载一个回来后,解压后得到如下的数据:

再解压后,得到的是密文数据:

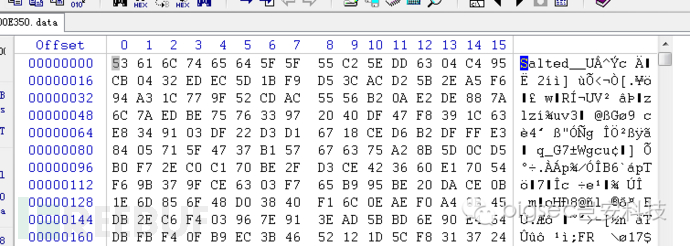

通过分析镜像,把里面的加密算法拿出来了,利用的是openssl的-aes-128-cbc算法,密钥是0123456789ABCDEF0123456789ABCDEF,最终的密文数据是什么?如下:

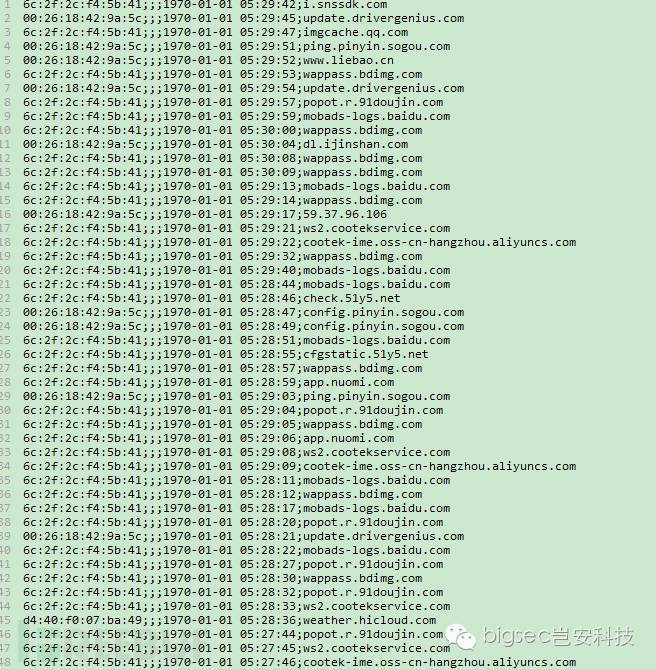

这就是用户访问的网站记录啊!

路由器开后门是为了做什么

1.劫持流量

举个栗子,当你连上你家的wifi,下载一个app。结果呢,你想下载的app已经被神不知鬼不觉地替换掉了。或者你下载爱奇异看电影,安装完了路由器能给你偷偷替换成迅雷看看。

2.窃取用户隐私

即所谓的“大数据”,由于后门的存在,你在互联网上的喜好和隐私都被摸得一清二楚,这些数据如果被卖给电商,你就可以被“精准”投放广告了。

举个栗子,你家生了娃,结果你无论点开什么网页,都收到路由器推送的奶粉广告。

3.主动或被动地作为网络攻击的跳板

在互联网上,攻击与入侵每天都在发生。对于一个网站来说,如果从某个IP发起的攻击非常多,可以通过封锁IP等方式限制对方。

但是,近年来,岂安实验室的安全专家们发现,越来越多的攻击来源变得难以定位,很多IP被定位到个人宽带用户,而宽带用户显然不是真正的入侵者。

路由器的后门为黑产对网站攻击打开方便之门,甚至有些厂商会主动把这部分后门当作资源出售。一些技术手段比较高的黑产也会主动去攻击这一类路由节点,获取到权限后把它当作跳板来攻击其他网站。

对于这部分攻击,岂安科技的 WARDEN 业务风险监控系统可以很好的检测到,并及时响应。但是,更多的网站是完全暴露在攻击之下,而且也无法追踪到攻击来源。

我们该怎么面对

已经购买了这样的路由器,该怎么办呢?

如果你懂一点技术,最好的方式是刷固件,用安全纯净的固件替换厂商留有后门的固件。目前,斐讯K1 是可以刷固件的,斐讯K2 被限制刷固件。

如果你不幸购买了斐讯K2 ,建议在铃铛卡提现之后,把路由器挂到二手交易网站上卖了,然后重新买一个。实际上,标价159的斐讯K1,同等配置其实只要四五十元。

如果重新购买的话,千万不要再买到有后门的路由了。目前已知的,爱快路由也有类似问题,也欢迎大家提供更多线索。

上文中有一处错误,就是K2也能刷固件,大家自己去网上找教程即可。

真~良心站长

良心站长!!!!

收到~!

良心